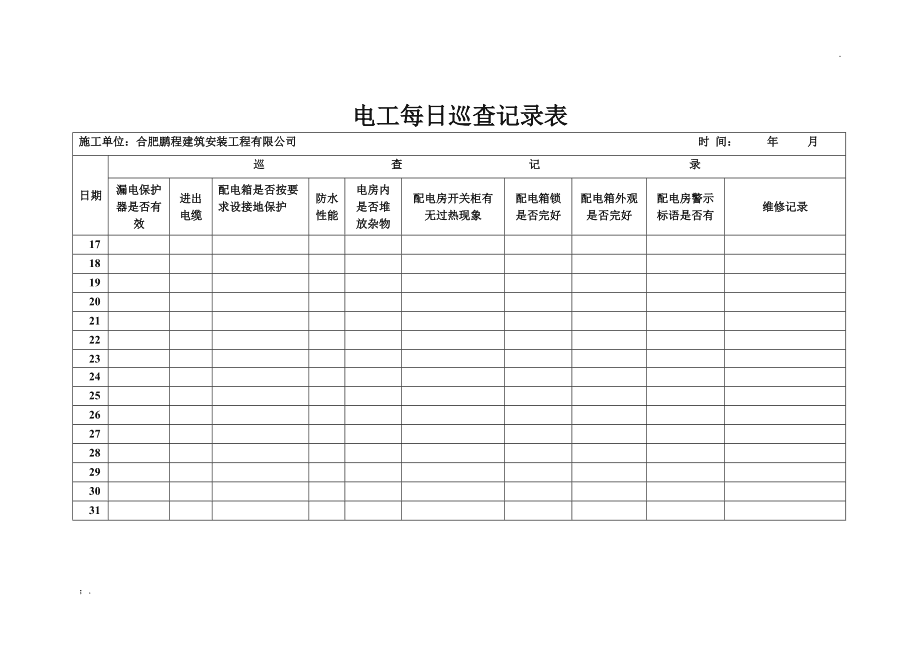

合肥橋架設(shè)備定制加工與配電箱專業(yè)服務(wù) 勇邦電氣一站式解決方案

在現(xiàn)代工業(yè)建筑、商業(yè)綜合體及各類基礎(chǔ)設(shè)施建設(shè)中,安全、規(guī)范、高效的電氣布線系統(tǒng)至關(guān)重要。合肥作為快速發(fā)展的省會城市,對高品質(zhì)橋架設(shè)備與配電箱的需求日益增長。本文將結(jié)合合肥勇邦電氣的專業(yè)服務(wù),為您介紹橋架設(shè)備定制加工的相關(guān)知識,并展示其如何與配電箱系統(tǒng)協(xié)同工作,構(gòu)成完整的電氣解決方案。

一、橋架設(shè)備:電氣線路的“高速公路”

橋架,是用于支撐、保護和管理電纜、光纜的剛性結(jié)構(gòu)系統(tǒng),被譽為電氣線路的“高速公路”。它不僅能有效組織雜亂線纜,確保布線整齊美觀,更具備承重、防火、防腐、屏蔽干擾等重要功能。

定制加工的意義:

標(biāo)準(zhǔn)的橋架產(chǎn)品往往難以完全契合復(fù)雜的現(xiàn)場環(huán)境與特殊工程要求。因此,定制加工服務(wù)應(yīng)運而生。合肥勇邦電氣提供的定制服務(wù),能夠根據(jù)客戶提供的具體圖紙、現(xiàn)場尺寸測量數(shù)據(jù)以及承載電纜的類型、數(shù)量、走向等特殊要求,進行非標(biāo)設(shè)計和生產(chǎn)。這確保了橋架系統(tǒng)能夠完美融入建筑結(jié)構(gòu),實現(xiàn)空間利用最大化、安裝最便捷化、功能最優(yōu)化。

定制加工常見類型與圖片示例:

- 尺寸定制:根據(jù)樓層高度、管道布局等,定制特定寬度、高度和長度的梯級式、槽式、托盤式橋架。

- 材質(zhì)與工藝定制:根據(jù)環(huán)境需求,提供熱鍍鋅、噴塑(多種顏色可選)、不銹鋼(304/316)、鋁合金等不同材質(zhì),并針對防腐、防火(噴涂防火涂料)、耐候等特殊工藝進行處理。

- 結(jié)構(gòu)定制:如水平彎通、垂直彎通、三通、四通、變徑接頭、爬升段等異型件,確保布線能夠靈活繞過障礙物。

- 特殊功能定制:如增加蓋板(全封閉防塵防水)、加強筋(提高承載能力)、屏蔽層(抗電磁干擾)等。

(注:此處為文字描述,實際“圖片大全”應(yīng)包含上述各類定制產(chǎn)品的實物圖、安裝現(xiàn)場圖、細節(jié)特寫圖,直觀展示其工藝精度、安裝效果及適用場景。)

二、合肥勇邦電氣的專業(yè)優(yōu)勢

合肥勇邦電氣作為本地化的專業(yè)服務(wù)商,在橋架定制加工領(lǐng)域具備顯著優(yōu)勢:

- 本地化快速響應(yīng):深入理解合肥及周邊地區(qū)的項目標(biāo)準(zhǔn)與需求,能夠快速上門測量、溝通方案,縮短交貨周期。

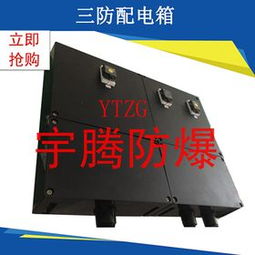

- 一站式配套能力:不僅提供橋架定制,還同步供應(yīng)與之配套的合肥配電箱、電纜、管件及安裝附件,實現(xiàn)系統(tǒng)兼容性與整體品質(zhì)的統(tǒng)一。

- 技術(shù)設(shè)計與支持:擁有專業(yè)團隊,可為客戶提供布線方案咨詢、荷載計算、圖紙深化等技術(shù)支持,確保方案安全可靠、經(jīng)濟合理。

- 質(zhì)量把控嚴(yán)格:從選材、下料、沖壓、焊接、表面處理到成品檢驗,全流程質(zhì)量控制,符合國家相關(guān)標(biāo)準(zhǔn)。

三、橋架與配電箱的系統(tǒng)集成

一個完善的電氣系統(tǒng)中,橋架與配電箱是緊密協(xié)作的核心部件。

- 功能銜接:橋架負責(zé)將來自配電箱的主干電纜安全、有序地輸送到各個樓層或區(qū)域的分配電箱,再由分配電箱通過支路管線將電力配送至末端設(shè)備。定制化的橋架能夠確保進出配電箱的線路整齊規(guī)范,便于維護和識別。

- 安全協(xié)同:高品質(zhì)的橋架(如防火橋架)與符合安全標(biāo)準(zhǔn)的配電箱共同構(gòu)建了電氣火災(zāi)的防線。合理的布局設(shè)計還能有效散熱,保障系統(tǒng)長期穩(wěn)定運行。

- 美觀統(tǒng)一:通過定制,可以使橋架的顏色、風(fēng)格與配電箱乃至整個機房、配電間的裝修風(fēng)格保持一致,提升工程的整體美觀度與專業(yè)性。

四、如何選擇合適的服務(wù)商

在選擇合肥橋架設(shè)備定制加工服務(wù)時,建議客戶:

- 考察綜合實力:查看廠家案例圖片庫(“圖片大全”)、生產(chǎn)車間、檢測設(shè)備。

- 明確需求溝通:提供盡可能詳細的現(xiàn)場信息和技術(shù)要求,與工程師充分溝通。

- 重視配套服務(wù):優(yōu)先選擇像勇邦電氣這樣能同時提供優(yōu)質(zhì)配電箱等配套產(chǎn)品的供應(yīng)商,以保障系統(tǒng)集成度和售后服務(wù)的統(tǒng)一性。

- 比較方案與性價比:在滿足技術(shù)標(biāo)準(zhǔn)和安全要求的前提下,綜合比較設(shè)計方案、材料工藝、報價和交貨期。

###

合肥橋架設(shè)備的定制加工是一項專業(yè)性極強的服務(wù),它直接關(guān)系到整個電氣布線系統(tǒng)的安全性、可靠性和使用壽命。選擇像合肥勇邦電氣這樣兼具定制加工能力與配電箱配套服務(wù)的本地化專業(yè)供應(yīng)商,能夠為您的工程項目提供從設(shè)計、生產(chǎn)到安裝指導(dǎo)的一站式解決方案,確保電氣基礎(chǔ)設(shè)施堅固、智能、高效,為城市的電力脈絡(luò)保駕護航。

如若轉(zhuǎn)載,請注明出處:http://m.99mmm.cn/product/13.html

更新時間:2026-05-28 12:04:55